HOME»情報処理安全確保支援士令和2年秋期»午前Ⅱ 問5

情報処理安全確保支援士令和2年秋期 午前Ⅱ 問5

問5

ブロックチェーンに関する記述のうち,適切なものはどれか。

- RADIUSを必須の技術として,参加者の利用者認証を一元管理するために利用する。

- SPFを必須の技術として,参加者間で電子メールを送受信するときに送信元の正当性を確認するために利用する。

- 楕円曲線暗号を必須の技術として,参加者間のP2P(Peer to Peer)ネットワークを暗号化するために利用する。

- ハッシュ関数を必須の技術として,参加者がデータの改ざんを検出するために利用する。

- [出題歴]

- 安全確保支援士 R4秋期 問12

- 安全確保支援士 H30秋期 問3

分類

テクノロジ系 » セキュリティ » セキュリティ実装技術

正解

エ

解説

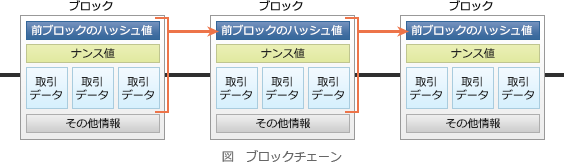

ブロックチェーンは、仮想通貨(暗号資産)の基盤技術であり、いくつかの取引データをまとめた"ブロック"という単位をハッシュ関数で鎖のように繋ぐことによって、台帳を形成し、P2Pネットワークで管理する技術です。分散型台帳技術とも呼ばれます。

日本ブロックチェーン協会では、(広義の)ブロックチェーンを次のように定義しています。

「電子署名とハッシュポインタを使用し改竄検出が容易なデータ構造を持ち、且つ、当該データをネットワーク上に分散する多数のノードに保持させることで、高可用性及びデータ同一性等を実現する技術を広義のブロックチェーンと呼ぶ」

ブロックには、取引(トランザクション)データ、前ブロックのハッシュ値、ナンス(nonce)値などが含まれ、鎖のように連結されています。 あるブロックのハッシュ値は、①前ブロックのハッシュ値、②取引データ及び③ナンス値を基に生成されるため、1か所の取引データを改ざんすると、それ以降のすべてのブロックのハッシュ値が変わってきます(これら全てを正しく書き換えることはほぼ不可能な仕組みになっています)。参加者は、ハッシュ値の整合性を確認することによって、改ざんの有無を検知できるようになっています。ブロックチェーンでは、ハッシュ関数の強度が台帳の堅牢性に直結するのでSHA-256/SHA-512などの十分に強度のある方式が使用されています。

あるブロックのハッシュ値は、①前ブロックのハッシュ値、②取引データ及び③ナンス値を基に生成されるため、1か所の取引データを改ざんすると、それ以降のすべてのブロックのハッシュ値が変わってきます(これら全てを正しく書き換えることはほぼ不可能な仕組みになっています)。参加者は、ハッシュ値の整合性を確認することによって、改ざんの有無を検知できるようになっています。ブロックチェーンでは、ハッシュ関数の強度が台帳の堅牢性に直結するのでSHA-256/SHA-512などの十分に強度のある方式が使用されています。

したがって「エ」が適切な記述です。

日本ブロックチェーン協会では、(広義の)ブロックチェーンを次のように定義しています。

「電子署名とハッシュポインタを使用し改竄検出が容易なデータ構造を持ち、且つ、当該データをネットワーク上に分散する多数のノードに保持させることで、高可用性及びデータ同一性等を実現する技術を広義のブロックチェーンと呼ぶ」

ブロックには、取引(トランザクション)データ、前ブロックのハッシュ値、ナンス(nonce)値などが含まれ、鎖のように連結されています。

したがって「エ」が適切な記述です。